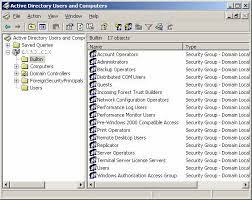

Active Directory è un servizio di directory utilizzato dai sistemi operativi Windows per gestire l’accesso degli utenti alle risorse di rete. Come qualsiasi altra piattaforma, Active Directory può presentare problemi di integrità dei dati che possono influire sulla sicurezza e sulla funzionalità del sistema. Alcuni dei problemi comuni di integrità dei dati su Active Directory includono:

- Duplicazione degli account utente: questo problema si verifica quando vengono creati più account utente per la stessa persona. Questo può causare problemi di sicurezza e confusione nell’amministrazione degli account.

- Account utente orfani: un account utente orfano è un account che non è associato a un utente attivo. Questo può accadere quando un utente lascia l’organizzazione senza che il suo account venga eliminato.

- Password deboli: le password deboli sono un problema comune di integrità dei dati su Active Directory. Le password deboli possono essere facilmente indovinate o decodificate, consentendo agli utenti non autorizzati di accedere al sistema.

- Autorizzazioni errate: le autorizzazioni errate sono un altro problema comune di integrità dei dati su Active Directory. Questo problema si verifica quando gli utenti hanno accesso a risorse o informazioni a cui non dovrebbero avere accesso.

- Gruppi di sicurezza obsoleti: i gruppi di sicurezza obsoleti sono gruppi che non vengono più utilizzati o che contengono utenti che non fanno più parte dell’organizzazione. Questo può compromettere la sicurezza del sistema perché gli utenti non autorizzati potrebbero ancora avere accesso a risorse sensibili.

- Alias di posta elettronica duplicati: questo problema si verifica quando più utenti hanno lo stesso alias di posta elettronica. Questo può causare problemi di consegna della posta elettronica e confusione nell’amministrazione degli account.

Per prevenire questi problemi, è importante che gli amministratori di sistema adottino una solida politica di gestione degli account e delle password, che verifichino regolarmente la presenza di account utente orfani e gruppi di sicurezza obsoleti e che monitorino attentamente le autorizzazioni degli utenti.